Aujourd’hui, la cybersécurité constitue une priorité absolue

dans la mise en œuvre des nouvelles technologies, ne serait-ce

qu’en raison du rôle crucial que celles-ci jouent dans notre vie

privée et professionnelle. Maisons intelligentes, voitures

connectées, robots de livraison : cette évolution ne s’arrêtera pas

et il faudra donc, en même temps, développer des solutions

automatisées basées sur l’IA pour contrecarrer le nombre

croissant de menaces sécuritaires. Les risques posés par ces

attaques sont imputables à plusieurs facteurs, notamment des

réseaux numériques de plus en plus complexes et étendus et une

sensibilité accrue aux questions de confidentialité des données. Ce

sont précisément ces thèmes qui ressortent de la nouvelle étude «

Cybersecurity Automation »

(automatisation de la cybersécurité) conduite par Reply, grâce à la

plateforme propriétaire SONAR et à l’aide apportée par PAC

(Teknowlogy Group) pour évaluer les marchés et prévoir leur

croissance.

En particulier, l’étude estime les principales tendances du

marché de l’automatisation des systèmes de sécurité, à l’appui

d’une analyse de plusieurs études du secteur conjuguée aux

témoignages des propres clients de Reply. Les données comparent

deux groupes distincts de pays : le groupe « Europe-5 » (Italie,

Allemagne, France, Pays-Bas, Belgique) et le groupe « Big-5 »

(États-Unis, Royaume-Uni, Brésil, Chine, Inde), afin de comprendre

comment les nouvelles solutions d’IA s’inscrivent dans le paysage

en constante évolution de la cybersécurité.

Alors que les cyberattaques telles que le piratage, le

hameçonnage, les rançongiciels et les logiciels malveillants sont

devenues plus fréquentes et plus sophistiquées, entraînant

plusieurs billions d’euros de préjudices pour les entreprises, tant

en termes de bénéfices que de réputation, l’adoption de techniques

d’hyperautomatisation prouve que l’intelligence artificielle et

l’apprentissage automatique représentent des solutions possibles.

Qui plus est, ces technologies devront être appliquées à tous les

stades de la protection, du logiciel à l’infrastructure et du

périphérique à l’informatique dans le nuage.

Sur les 300 milliards d’investissements que le marché mondial de

la cybersécurité réalisera au cours des cinq prochaines années, une

grande partie sera consacrée à l’automatisation des mesures de

sécurité en vue d’améliorer la détection et les temps de réponse

aux menaces dans quatre segments différents : sécurité des

applications, sécurité des points de terminaison, sécurité et

protection des données et sécurité de l’Internet des

objets.

Sécurité des applications. Les développeurs, qui ont été

les premiers à introduire le concept de « security by design », une

approche adaptative de la sécurité de la conception technologique,

préconisent désormais une collaboration plus étroite avec les

équipes d’exploitation et de sécurité, appelées « DevSecOps ». Ce

modèle plus récent privilégie l’intégration des mesures de sécurité

sur tout le cycle de développement des applications.

L’automatisation des tests à chaque étape est cruciale pour réduire

le nombre de vulnérabilités dans une application, et de nombreux

outils de test et d’analyse intègrent davantage l’IA pour augmenter

leur précision ou leurs capacités. Les investissements de

l’automatisation de la sécurité des applications sur le marché

Europe-5 devraient connaître une croissance phénoménale, environ

sept fois leur valeur actuelle, pour atteindre 669 millions

d’euros d’ici 2026. Une croissance analogue est prévue pour le

marché Big-5, avec des investissements atteignant 3,5 milliards

d’euros.

Sécurité des points de terminaison. Les points de

terminaison, à savoir les ordinateurs de bureau, les ordinateurs

portables, les smartphones et les serveurs, sont des éléments

sensibles et constituent donc, s’ils ne sont pas dûment protégés,

des sources d’entrée possibles pour les cyberattaques. Ces

dernières années, le nombre moyen de points de terminaison dans les

entreprises a considérablement augmenté. Les entreprises ont donc

tout intérêt à identifier et à adopter des outils de protection

efficaces et exhaustifs. La détection et la réponse aux points

de terminaison (EDR) et la détection et réponse étendues (XDR)

sont deux outils créés pour accélérer le temps de réponse aux

menaces sécuritaires émergentes, qui délèguent les tâches monotones

et répétitives à des logiciels capables de les gérer plus

efficacement. Les investissements dans ces outils devraient

augmenter sur les deux marchés Europe-5 et Big-5 ces prochaines

années, pour atteindre respectivement 757 millions d’euros et

3,65 milliards d’euros. Il existe également une multitude

d’autres outils et systèmes dédiés à la gestion des incidents qui

peuvent être intégrés au niveau de l’entreprise. Par exemple, pour

ce qui est des solutions d’orchestration, d’automatisation et de

réponse de sécurité (SOAR), l’IA peut être introduite dans des

domaines clés, comme la gestion des menaces ou la réponse aux

incidents.

Sécurité et protection des données. Les menaces à la

sécurité des données, également dénommées violations de

données, peuvent porter de considérables préjudices aux

entreprises, entraînant des complications juridiques risquées ou

dévalorisant la réputation d’une marque. Une bonne préservation et

un stockage adéquat des données constituent des défis de plus en

plus importants. Les menaces à la sécurité sont innombrables :

elles peuvent provenir d’une mauvaise manipulation des données, de

cyberattaques, d’employés malveillants ou même simplement

d’utilisateurs inexpérimentés. L’intelligence artificielle est un

outil qui permet de simplifier ces procédures de sécurité des

données, depuis la découverte jusqu’à la remédiation, en passant

par la classification. L’automatisation de la sécurité devrait

réduire le coût des violations des données en jouant un rôle

important aux différentes phases de la cyberattaque, notamment

grâce aux outils de prévention des pertes de données, au cryptage

et à la tokenisation. Afin de mieux protéger la sécurité de leurs

systèmes et la confidentialité de leurs données, les entreprises du

groupe Europe-5 devraient investir 915 millions d’euros dans

l’automatisation de la sécurité des données d’ici 2026. Le marché

Big-5 devrait quant à lui quadrupler sa valeur pour atteindre

4,4 milliards d’euros d’ici 2026.

Sécurité de l’Internet des objets. La nature

interconnectée de l’IdO fait que n’importe quel périphérique d’un

réseau constitue potentiellement un point faible, de sorte que la

moindre vulnérabilité peut suffire à paralyser une infrastructure

tout entière. D’ici 2026, on estime qu’il y aura 80 milliards de

périphériques d’IdO sur terre. L’éventail impressionnant de

capacités offertes par les périphériques d’IdO pour différents

secteurs, qu’il s’agisse d’usines intelligentes, de logistique

intelligente ou de haut-parleurs intelligents, empêche la création

d’une solution normalisée pour la cybersécurité de l’IdO. Et, à

mesure que les réseaux de l’IdO investissent de nouveaux domaines,

allant de la santé à l’automobile, les risques ne font que se

multiplier. La sécurité de l’IdO pose donc l’un des défis les plus

difficiles à relever : la frontière entre la technologie de

l’information et la technologie opérationnelle doit être abolie

pour que l’IdO puisse révéler toute sa valeur commerciale. On

estime que, d’ici 2026, le marché de l’automatisation de la

sécurité de l’IdO dépassera le seuil du milliard d’euros en

Europe-5. Sur le marché Big-5, les investissements devraient

atteindre la somme faramineuse de 4,6 milliards d’euros.

Filippo Rizzante, CTO de Reply, a commenté ainsi cette

étude : « La forte croissance que nous observons aujourd’hui dans

le secteur de la cybersécurité n’est pas le fruit d’une tendance,

mais d’une nécessité. Chaque jour, des cyberattaques frappent des

services publics et privés, des administrations et des systèmes de

santé, causant des préjudices et des coûts considérables. Il est

donc plus urgent que jamais de reconsidérer les stratégies de

sécurité et d’atteindre de nouveaux niveaux de maturité par

l’automatisation, en se rappelant que, si l’intelligence

artificielle a certes accru les menaces de hacking, c’est en tirant

profit des opportunités de l’IA que l’on peut prévenir et contrer

les cyberattaques. »

L’étude complète peut être téléchargée ici. Cette nouvelle étude

fait partie de la série Reply Market Research, qui comprend les

rapports « From Cloud to Edge », « Industrial IoT: a reality check

» et « Hybrid Work ».

Reply Reply [MTA, STAR: REY, ISIN: IT0005282865] est

spécialisé dans la conception et la mise en œuvre de solutions

basées sur les nouveaux canaux de communication et les médias

numériques. En sa qualité de réseau d’entreprises hautement

spécialisées, Reply définit et développe des modèles commerciaux

rendus possibles par les nouveaux modèles d’IA, de big data, de

cloud computing, de médias numériques et d’Internet des objets.

Reply fournit des services de conseil, d’intégration systèmes et

numériques aux organisations de divers secteurs

(télécommunications, médias, industrie et services, banque et

assurance), y compris les secteurs publics. www.reply.com

Consultez la

version source sur businesswire.com : https://www.businesswire.com/news/home/20220530005090/fr/

Contacts médias Reply Fabio Zappelli

f.zappelli@reply.com Tél. : +390117711594 Aaron Miani

a.miani@reply.com Tél. : +44 (0)20 7730 6000

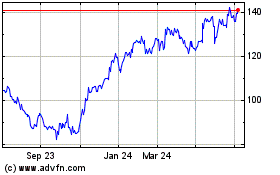

Reply (BIT:REY)

Historical Stock Chart

From Mar 2024 to Apr 2024

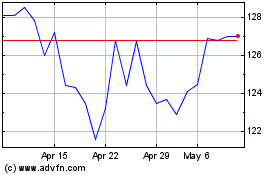

Reply (BIT:REY)

Historical Stock Chart

From Apr 2023 to Apr 2024